《前言》

威剛是半導體大廠,去年四月份開始,由於加密貨幣奇亞幣的挖礦熱潮(目前已暴跌至乏人問津了),由於奇亞幣是利用儲存空間來來挖礦,所以當時硬碟需求、SSD及DRAM的需求及容量大幅的成長,造就了一段榮景,但也就在去年五月,威剛就遭受勒索病毒的入侵,所以,我們就來看看,威剛在今年度的股東會年報對於資通安全的揭露情形。

我們先簡單的看過兩項揭露的狀況:(筆者覺得重要的部分)

(一)敘明資通安全風險管理架構、資通安全政策、具體管理方案及投入資通安全管理之資源等。

一、資通安全風險管理架構:

由資訊處負責統籌資訊安全,擬定相關控制程序與管理事宜,並定期進行資訊安全檢核。

二、資通安全政策:

(1) 強化網路與網頁安全(防火牆與入侵偵測系統、VPN 連線、網站弱點掃瞄)。

(2) 加強端點安全(端點管控系統、防毒軟體防護、網站管控、即時通訊管控、落實Windows 更新)。

(3) 資料外洩保護(文件分級與分權使用、可攜式儲存裝置管控)。

(4) 電子郵件安全(垃圾、病毒或釣魚郵件阻擋、郵件備存機制)。

(5) 增強 IT基礎架構(伺服器及網路叢集架構建立、資料異地備份)。

(6) 還原演練(檔案、資料庫與系統異機還原演練)。

(7) 提升資安意識(定期宣導、學分制教育訓練、社交工程演練)。

三、具體管理方案及投入資通安全管理之資源:

1.具體管理方案及投入資通安全管理之資源:

(1) 強化網路與網頁安全(防火牆與入侵偵測系統、VPN 連線、網站弱點掃瞄)。

(2) 加強端點安全(端點管控系統、防毒軟體防護、網站管控、即時通訊管控、落實Windows 更新)。

(3) 資料外洩保護(文件分級與分權使用、可攜式儲存裝置管控)。

(4) 電子郵件安全(垃圾、病毒或釣魚郵件阻擋、郵件備存機制)。

(5) 增強 IT基礎架構(伺服器及網路叢集架構建立、資料異地備份)。

(6) 還原演練(檔案、資料庫與系統異機還原演練)。

(7) 提升資安意識(定期宣導、學分制教育訓練、社交工程演練)。

除上述強化專案外,本公司落實執行各項既定資訊政策,包括不定期參與資訊安全研討會,以了解最新資訊安全問題、趨勢及相關強化措施,以持續強化與改善資訊安全管理。

(二)列明最近年度及截至年報刊印日止,因重大資通安全事件所遭受之損失、可能影響及因應措施,如無法合理估計者,應說明其無法合理估計之事實。

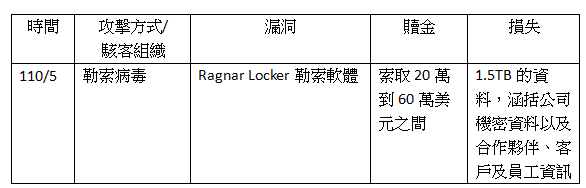

我們依照廣達年報重大資通安全事件所揭露,並從新聞上資料,整理如下:

本公司 110 年 5 月 23 日偵測到部分資通系統遭病毒攻擊,公司資安團隊第一時間啟動防禦機制及備援系統,並立即與資安專業人員合作清除病毒,全面提升網路資安層級,其受影響的伺服器陸續復原,110 年 5 月 24 日後出貨作業雖受些微延誤,但影響不大。此事件對公司營運無造成重大影響。

《攻擊事件簡述》:

根據媒體取得Ragnar Locker暗網公告的螢幕擷圖,這幫駭客宣稱已取得威剛1.5TB的資料,涵括公司機密資料以及合作夥伴、客戶及員工資訊,並在網路上公告數個檔案擷圖為證。威剛可能尚未與駭客聯繫。Ragnar Locker組織表示,由於威剛「不在乎伺服器上資料的安全性」,因此很快會將其公司資料放上網路公開。(引用自iThome:https://www.ithome.com.tw/news/144910 )

《分析》:

威剛對於資安的部分,主要是交由資訊處來做管理的,之前,筆者有常被問道,資安長是否是專任的問題?

筆者根據交易所的問答集,

依(內控)處理準則第 9 條之 1 規定,應指派綜理資訊安全政策推動及資源調度事務之人

兼任資訊安全長,通常具備前開資訊安全長職能之人為一定層級以上之高階主管(如副總等),爰公司於指派資訊安全長時,應考量其職級權責是否足以勝任資訊安全長職務 。

由上述我們了解,其實是可以兼任的,但是職級及權責要至少又夠,才能擔任,所以威剛是可以由資訊處來兼任,不過,此處會有個問題,就是威剛在組織圖內,其實是看不到資訊處的,所以資訊處到底屬於何種層級就不得而知了,所以是否職級夠高?從股東會年報我們無法得知。此外,目前資安的部分已經提升至董事會階級,那麼威剛針對資安的報告或議案,是否有經過董事會或者審計委員會?這部分也未敘明,所以組織架構上,公司治理尚需要加強。

此外,公司的資安政策,由政策目標來看,主要偏向於防弊措施,但是,卻未往資安普及化的目標前進,也就是公司似乎沒有將各部門整合進資安管理之內。

到了具體管理方案及投入資通安全管理之資源這部分,公司雖然列出了七項正在進行的工作項目,然而,也未有評鑑與數據化資料。

最後,關於公司資安事件陳述,公司對於去年五月份的事件,主要就是隔離之後,藉由系統還原的方式,將勒索病毒的問題給處理掉,當然,公司在股東會年報的『科技改變(包括資通安全風險)及產業變化對公司財務業務之影響及因應措施』強調『在資安事件發生後,能立即回復資訊系統運作,大幅降低資訊系統營運空窗期,故資通安全風險對本公司財務業務應無重大不利之影響。』不過,在資安事件陳述,有寫道『110 年 5 月 24 日後出貨作業雖受些微延誤』,事實上出貨遭遇延誤,公司財務多少會受影響,甚至有違約的風險,這部分的風險勢必會影響到財務,公司對於該部分的風險評估以及財損就未充分的評估及揭露了。